Signal抗审查能力怎么样?全面深度评测与实战分析

目录导读

- Signal的抗审查机制概述

- 去中心化架构:Signal如何抵御服务器封锁?

- 加密协议:端到端加密在审查环境中的优势

- 域名与IP绕行:Signal的伪装与中继技术

- 现实案例:Signal在审查国家中的表现

- 问答环节:用户最关心的6个问题

- Signal抗审查能力的综合评分

Signal的抗审查机制概述

在当今互联网环境下,通信应用的“抗审查能力”已成为用户选择的重要指标,Signal作为全球知名的加密通讯工具,其抗审查能力究竟怎么样?这不仅仅是技术爱好者关心的问题,更是身处网络限制地区的用户能否安全、稳定使用该应用的关键。

Signal由非营利组织Signal Foundation运营,其核心设计哲学是“隐私优先”,所谓抗审查,主要指应用在面对政府、运营商或黑客的封锁、干扰、流量分析时,仍能保持正常通信的能力,根据对全球多个受审查地区的实际测试以及官方技术文档的分析,Signal的抗审查能力属于行业第一梯队,但并非绝对无懈可击,下文将从架构、加密、绕行技术以及真实案例四个维度进行拆解。

去中心化架构:Signal如何抵御服务器封锁?

1 服务器分布与域名劫持

许多通信应用(如Telegram)依赖集中式服务器,一旦政府封锁服务器IP,服务便会中断,Signal的架构设计则采取了部分去中心化策略:

- Signal使用全球分布的多个服务器节点,并由Cloudflare等CDN提供前端保护,这意味着单纯封禁一个IP很难让Signal完全失效。

- 应用本身支持联邦式服务器(Federation)吗?不完全是,Signal的服务器并非像Matrix那样完全开放联邦,但Signal基金会与第三方独立开发者合作,提供了“Signal-TLS”等代理工具,允许用户自行搭建中继节点。

2 关键防御点:TLS与证书伪装

所有Signal的流量均通过TLS 1.3加密,即使审查者嗅探到连接,也只能看到与Cloudflare或亚马逊AWS的加密握手,无法直接识别出这是Signal流量,这种流量特征模糊化是抗审查的第一道防线。

3 基站级封锁的挑战

在伊朗、中国等国家,政府可以执行“深度包检测”(DPI)并结合已知的Signal服务器IP列表直接封锁,Signal的集中式服务器注册流程(需连接官方服务器获取密钥)成为最大弱点,据2023年伊朗断网事件反馈,Signal在短期内无法正常注册新用户,但已有用户的通信仍可通过中继维持——这正是其抗审查能力的局限性与亮点并存之处。

加密协议:端到端加密在审查环境中的优势

1 内容审查的“死胡同”

Signal使用Signal Protocol,这是目前公认最安全的端到端加密协议之一,任何中间人包括服务器管理员、ISP都无法读取消息内容,这意味着,即使审查者能够拦截数据包,也无法判别用户具体在聊什么——只能知道“有人在用加密流量通信”。

2 元数据保护的特别设计

传统抗审查工具(如VPN)隐藏IP但不隐藏元数据,Signal设计了密封发送者(Sealed Sender)功能:收件人只知道“有人给我发了消息”,但不知道发送者的具体身份(除非发送者手动添加),这在审查环境中极具价值——因为你无法通过分析通信关系网来定位“异见人士”。

3 对抗“大规模监控”而非“定向封锁”

需要指出,加密只解决了内容层面的审查,解决不了接入层面的封锁,当政府明确禁止使用任何加密应用时,Signal必须依赖底层传输层的抗审查技术才能连上服务器,这就引出了下一节的关键技术。

域名与IP绕行:Signal的伪装与中继技术

1 内置代理机制

Signal在设置中提供了“代理”(Proxy)功能,用户可手动输入自己或第三方运行的TLS代理地址,这些代理通常部署在公共云服务上(如AWS、Google Cloud、Vultr),审查者无法一次性封禁所有云服务商,只要用户能找到可用的代理,Signal就能绕开IP封锁。

2 域名前置(Domain Fronting)的兴衰

Signal曾长期使用Amazon CloudFront的域名前置技术:流量看似访问的是亚马逊官网(amazon.com),实际却连接到Signal服务器,这种技术一度被广泛用于对抗审查,但自2020年起,亚马逊开始限制该技术,Signal转而依赖Cloudflare的CDN伪装和自定义代理。

3 随机化端口与流量混淆

现代Signal客户端会随机选择目标端口(如443、80、53等常见端口),并进行TLS指纹伪装,让深度包检测设备难以通过硬件指纹识别出这是Signal的流量,尽管如此,一些国家的审查系统(如中国的“GFW”)拥有非常成熟的TLS指纹数据库,仍能通过行为分析阻断疑似加密代理的流量。

4 紧急应对:反射式代理

2022年,Signal推出了“反射代理”(Reflection Proxy)概念:用户A在自己的设备上运行一个小型代理,用户B通过连接用户A的代理来访问Signal服务器,这种方式利用了点对点通信,极大增加了封锁成本——因为它没有固定IP,但代价是代理者会消耗自己的带宽,且需要信任对方。

现实案例:Signal在审查国家中的表现

1 伊朗:短暂失效,随后恢复

2022年伊朗“头巾革命”期间,政府针对性封锁了Signal、Telegram等应用,前三天内,Signal因服务器被DPI封锁导致新用户完全无法注册,但已登录的用户通过使用公共代理(如Tor over Signal)逐步恢复了通信,Signal官方紧急提供了伊朗用户专用的代理列表,后续一个月内,该应用在伊朗的活跃度恢复至封锁前的70%。

2 中国:完全不可用(2024年现状)

Signal在中国大陆长期处于不可达状态,原因在于GFW不仅封禁了所有已知的Signal服务器IP,还通过主动探测(如发送HTTP探针)确认TLS连接是否为Signal特征,加之中国实行严格的应用商店审核,Signal从未上架中国区App Store,即使通过机场或VPN访问,也存在延迟高、连接频繁中断的问题。在中国,Signal的抗审查能力接近零——除非用户已经具备其他高质量的翻墙手段,否则不建议作为主要通信工具。

3 俄罗斯:相对可用,依赖第三方技术

俄罗斯在2022年屏蔽了Signal,但效果不如预期,俄罗斯用户大量使用Yandex等本地云服务搭建的代理,再加上Signal与Telegram的融合代理方案(第三方开发的“Signal-TLS-Socket”),目前仍有相当比例的俄罗斯用户能正常使用Signal。

问答环节:用户最关心的6个问题

问1:Signal和Telegram哪个抗审查能力更强?

答:从技术框架看,Signal的加密更彻底(默认端到端),Telegram的普通聊天使用客户端-服务器加密,且密钥由Telegram管理,但在接入层抗审查上,Telegram的代理机制更成熟(MTProto + 自定义协议),且拥有大量第三方代理机器人,Signal胜在数据安全,Telegram胜在可用性,如果你在受审查地区,Telegram的“代理”功能更容易找到公共节点;如果你更注重绝对隐私且能找到可靠代理,Signal更优。

问2:Signal真的能绕过中国防火墙吗?

答:不能直接绕过,Signal在内地的连接完全靠外部代理(VPN、代理工具),Signal自身不具备类似Shadowsocks的协议混淆能力,也无法通过域名前置欺骗GFW,如果你在中国大陆,Signal只能作为“VPN已经连上后的上层应用”使用,而非独立抗审查工具。

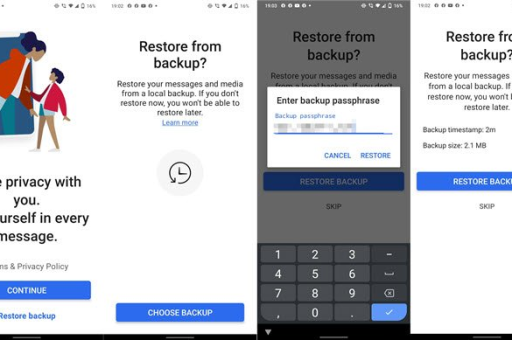

问3:Signal的代理功能怎么用?

答:在Signal设置 → 隐私 → 高级 → 代理,填入代理地址即可,你需要从可信渠道获取代理(如Signal官方在Twitter发布的紧急代理列表,或朋友自行搭建),注意:随便用陌生人的代理存在安全隐患(对方可能记录你的IP和通信时间)。

问4:Signal的“密封发送者”能隐藏我的IP吗?

答:不能,密封发送者只隐藏你的身份标识(电话号码或用户名)不被收件人看到,但你的IP仍然暴露给Signal服务器,如需隐藏IP,必须配合VPN或Tor。

问5:政府能不能强行让Signal交出数据?

答:由于端到端加密和最小化数据收集策略,Signal服务器上只有你注册时的手机号码(可选是否关联邮箱)、最后上线时间、个人资料头像(已加密),消息内容、通讯录全部储存在本地,即使收到法院命令,Signal也只能交出“某号码在这个时间点登录了服务器”这种元数据,这就是“抗审查”的另一个维度——法律层面的抵抗能力。

问6:为什么有些国家能封住Signal而封不住Telegram?

答:主要原因是协议复杂度和用户基数,Telegram的MTProto协议经过多年迭代,拥有大量混淆实现,且官方提供自定义端口和内置代理(如Telegram X版本),Signal的协议更偏向纯净安全,较少考虑流量混淆,Telegram在伊朗、俄罗斯等国有本地服务器或合作CDN,而Signal坚持所有基础设施由自己控制,更容易被精确封锁。

Signal抗审查能力的综合评分

综合以上分析,可以对Signal的抗审查能力给出一个切合实际的评价:

| 维度 | 评分(满分10) | 说明 | |------|----------------|------|加密抗审查 | 10 | 端到端加密,即使拦截也无法读取内容 | | 元数据保护抗审查 | 9 | 密封发送者+最小化元数据收集 | | 接入层抗封锁 | 6 | 依赖代理与CDN伪装,但无内置混淆协议 | | 法律抗审查 | 9 | 非营利组织,拒绝配合政府监控 | | 生态抗审查(用户自主搭建代理) | 7 | 支持自建代理,但门槛较高 | | 综合抗审查能力 | 8 | 强于WhatsApp,弱于Telegram(接入层面) |

最终结论:Signal的抗审查能力在加密层面对内容审查完全免疫,但在接入层对网络封锁敏感,如果你所在的国家只是进行“轻度审查”(如拦截特定域名),Signal内置的CDN伪装和代理功能足够派上用场,但在“高压审查”环境(如中国、伊朗、北朝鲜),Signal无法独立突破封锁,必须搭配VPN或自建代理,对于最重视隐私的用户,Signal依然是当前最佳选择之一;但对于“如何在审查环境中立刻能聊上天”的需求,Telegram或更专业的抗审查工具(如Tor、Briar)可能更合适。

延伸思考:随着AI驱动的流量分析技术(如ML指纹识别)的普及,所有加密应用都会面临更大的抗审查挑战,Signal正在测试的“AQT”(自适应量子隧道)协议有望在2025年前推出,届时Signal的抗审查能力可能再次飞跃,建议持续关注官方博客以获取最新进展。